Um firewall é uma ferramenta essencial de segurança de rede de computadores que protege os sistemas de computador contra ameaças externas, controlando o tráfego de dados entre diferentes redes com base em regras de segurança pré-configuradas. Ele ajuda a manter a rede segura, evitando que hackers, malware e outras ameaças externas comprometam a integridade dos sistemas e dados da organização.

Trata-se de um componente de segurança de rede que monitora e controla o tráfego de dados entre diferentes redes, com o objetivo de proteger os sistemas de computador contra ameaças externas, tais como hackers, malware e outras atividades maliciosas.

O princípio de funcionamento de um firewall.

O firewall funciona como uma barreira entre a rede protegida e a Internet, analisando todo o tráfego que passa por ele. Ele utiliza regras pré-configuradas para determinar quais pacotes de dados devem ser permitidos a passar e quais devem ser bloqueados. Essas regras são criadas com base nas políticas de segurança da organização e podem variar de acordo com o nível de segurança necessário.

Os firewalls geralmente usam um conjunto de técnicas para controlar o tráfego de rede, incluindo filtragem de pacotes, inspeção de estado, análise de conteúdo e detecção de intrusões. A filtragem de pacotes é o método mais simples, que examina apenas os cabeçalhos dos pacotes de dados para determinar se eles devem ser permitidos ou bloqueados. A inspeção de estado é uma técnica mais avançada que examina o conteúdo dos pacotes e mantém um registro do estado da conexão, permitindo que o firewall tome decisões mais informadas. A análise de conteúdo examina o conteúdo real dos pacotes de dados em busca de malware, enquanto a detecção de intrusões examina o tráfego em busca de atividades suspeitas.

Falso Positivo.

Um falso positivo do firewall ocorre quando o firewall bloqueia ou sinaliza como suspeito um tráfego legítimo, que não representa uma ameaça real para a segurança da rede. Em outras palavras, o firewall emite um alerta ou bloqueia um tráfego que deveria ser permitido, erroneamente identificando-o como uma ameaça.

Isso pode ocorrer quando as regras de segurança do firewall são muito rígidas ou quando há problemas com a configuração do firewall ou com a qualidade da assinatura de ameaças que ele usa. Por exemplo, um firewall pode bloquear um aplicativo legítimo porque sua assinatura de ameaças o identifica erroneamente como um malware conhecido.

Os falsos positivos podem ser prejudiciais para a operação da rede, pois podem bloquear o acesso legítimo aos recursos da rede e, portanto, interromper a produtividade dos usuários. Além disso, os falsos positivos podem levar a um aumento no tempo de gerenciamento de segurança, pois os administradores de segurança precisam investigar os alertas e identificar se são falsos positivos ou ameaças reais.

Para minimizar o risco de falsos positivos, é importante que as regras de segurança do firewall sejam cuidadosamente configuradas e atualizadas regularmente com as assinaturas de ameaças mais recentes. Além disso, é importante realizar testes regulares para verificar se o firewall está bloqueando tráfego legítimo.

Se um falso positivo for identificado, as regras de segurança devem ser ajustadas para permitir o tráfego legítimo ou a assinatura de ameaças deve ser corrigida para evitar que isso aconteça novamente.

Tipos de firewall.

Existem diferentes tipos de firewall disponíveis, incluindo hardware, software e serviços baseados em nuvem. Aqui estão alguns exemplos de firewall comuns:

- Firewall de hardware: Um firewall de hardware é um dispositivo autônomo que é colocado entre a rede local e a Internet. Ele é geralmente usado para proteger redes empresariais e data centers e redes corporativas. Em redes corporativas o uso de firewall de hardware dispensa a compra de licenças para dispositivo da rede, gerando assim uma grande economia.

Exemplos incluem firewalls de borda de rede como o Cisco ASA, Fortinet FortiGate, Palo Alto Networks Next-Generation Firewall e Juniper Networks SRX Series. - Firewall de software: Um firewall de software é um aplicativo que é instalado em um computador ou servidor e protege o dispositivo individual. Ele é usado principalmente para proteger dispositivos domésticos e pequenas empresas.

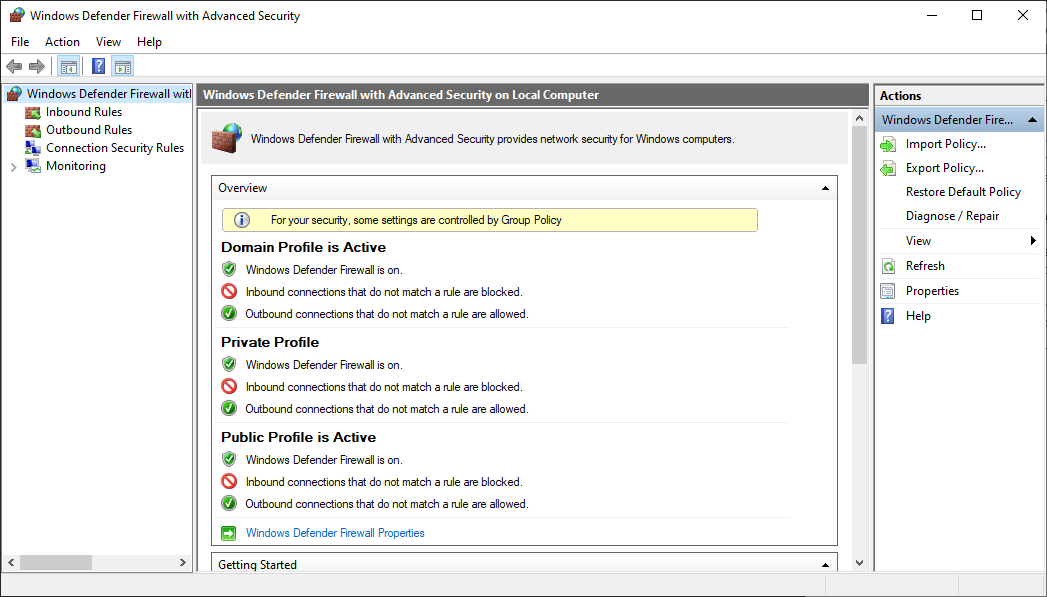

Exemplos incluem o firewall embutido no sistema operacional Windows como mostra a imagem abaixo ou MacOS e soluções de segurança de software como o Norton Internet Security e o Kaspersky Total Security.

Para entender melhor como funciona um firewall de software recomendo a leitura Práticas recomendadas para configurar o Windows Defender Firewall que explica sobre regras e perfis de uso. - Firewall de código aberto: Um firewall de código aberto é um firewall de software gratuito e de código aberto que pode ser personalizado e modificado pelos usuários. Exemplos incluem o pfSense, o iptables do Linux e o OpenWrt.

Por serem gratuitos, eles são utilizados em servidores e também em conjunto como firewall de hardware, sendo o pfsense um dos mais populares para redes corporativas. - Firewall de nuvem: Um firewall de nuvem é um serviço baseado em nuvem que oferece recursos de firewall para proteger aplicativos e dados hospedados em nuvem. Exemplos incluem o AWS Firewall Manager da Amazon Web Services, o Azure Firewall da Microsoft Azure e o Google Cloud Armor da Google Cloud Platform.

Principais Firewalls do mercado.

Existem muitos firewalls disponíveis no mercado, cada um com suas próprias características e recursos únicos. Aqui estão alguns dos principais firewalls do mercado:

- Cisco ASA: O Cisco ASA (Adaptive Security Appliance) é um firewall de borda de rede de nível empresarial, que oferece recursos de segurança avançados, incluindo inspeção de pacotes, VPN, controle de acesso e prevenção de intrusões. Ele é amplamente utilizado em redes empresariais e data centers.

- Fortinet FortiGate: O Fortinet FortiGate é um firewall de borda de rede que oferece recursos avançados de segurança, incluindo inspeção de pacotes, VPN, controle de acesso e prevenção de intrusões. Ele também inclui recursos adicionais, como gerenciamento de tráfego e filtragem de conteúdo, e é amplamente utilizado em redes empresariais.

- Palo Alto Networks Next-Generation Firewall: O firewall de nova geração da Palo Alto Networks é um firewall de borda de rede que usa tecnologia de inspeção de pacotes para identificar e bloquear ameaças em tempo real. Ele também oferece recursos avançados, como filtragem de conteúdo, controle de aplicativos e prevenção de ameaças avançadas.

- Juniper Networks SRX Series: O Juniper Networks SRX Series é um firewall de borda de rede que oferece recursos avançados de segurança, incluindo inspeção de pacotes, VPN, controle de acesso e prevenção de intrusões. Ele também inclui recursos adicionais, como gerenciamento de tráfego e filtragem de conteúdo, e é amplamente utilizado em redes empresariais.

- Sophos XG Firewall: O Sophos XG Firewall é um firewall de borda de rede que oferece recursos avançados de segurança, incluindo inspeção de pacotes, VPN, controle de acesso e prevenção de intrusões. Ele também inclui recursos adicionais, como filtragem de conteúdo e controle de aplicativos, e é amplamente utilizado em redes empresariais.

- Check Point Firewall: O Check Point Firewall é um firewall de borda de rede que oferece recursos avançados de segurança, incluindo inspeção de pacotes, VPN, controle de acesso e prevenção de intrusões. Ele também inclui recursos adicionais, como gerenciamento de tráfego e filtragem de conteúdo, e é amplamente utilizado em redes empresariais.

Esses são apenas alguns exemplos de firewalls disponíveis no mercado. Cada um deles possui suas próprias vantagens e desvantagens, e a escolha de um firewall depende das necessidades específicas da organização e do ambiente de rede.